Die Wichtigkeit und Chancen des NIS2-Gesetzes: Wie TriSec GmbH ihr Unternehmen unterstützen kann

Das NIS2-Umsetzungsgesetz stärkt die IT-Sicherheit in Europa erheblich. Entdecken Sie die Vorteile und Anforderungen dieser wichtigen Richtlinie für Unternehmen.

25.07.2024So überprüfen Sie, ob eine E-Mail von einem validen Absender stammt und enthaltene Links sicher sind

Schützen Sie sich vor Phishing-Angriffen! Erfahren Sie, wie Sie gefälschte E-Mails erkennen und die Sicherheit von Links überprüfen können, um Ihre Daten zu schützen.

25.06.2024MS-Office Dateien weiter im Anstieg bei der Malwareverteilung

SonicWall hat in seinem halbjährigen Report einen deutlichen Anstieg von MS-Office Dateien als Verbreiter von Schadsoftware bestätigt. Seit Anfang des Jahres sind, gerade bei den…

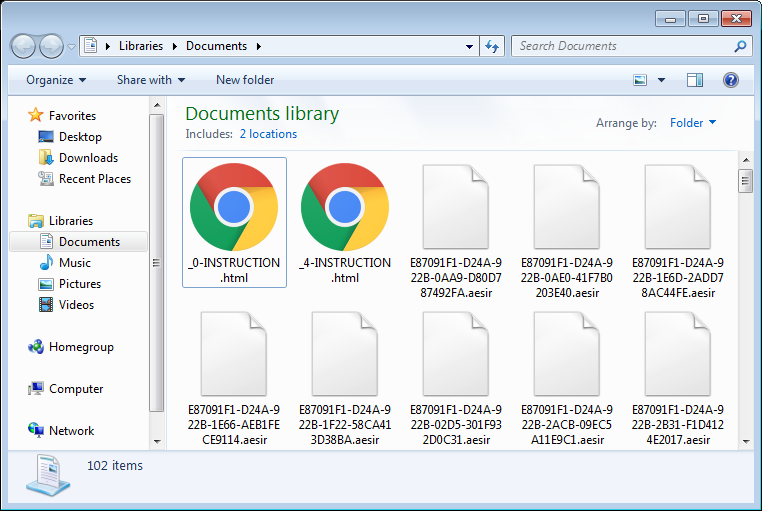

02.09.2020Neue Locky-Variante mit .aesir-Endung aufgetaucht

Eine neue Variante des Verschlüsselungstrojaners Locky ist laut den Experten von Bleepingcomputer.com unterwegs und verschlüsselt die betroffenen Benutzerdateien mit der Endung .aesir Die neue Variante…

22.11.2016Ransomware: KeRanger für MacOS macht die Runde

Der Verschlüsselungstrojaner KeRanger funktioniert nach dem gleichen Prinzip wie Ransom.32, Locky und Andere Ransomware tut, zielt aber auf Mac-Systeme ab. Sind Windows-Systeme und Benutzer es…

10.03.2016Android MMS-Sicherheitslücke Stagefright: Was Sie zum eigenen Schutz tun können

Stagefright heisst die neuste und mutmaßlich schwerste Sicherheitslücke, die Androi-Benutzer heimsucht, von bis zu 95% betroffenen Geräten spricht Zimperium zLabs, welche die Lücke gemeldet haben. …

28.07.2015